ISO/SAE 21434标准下道路车辆网络与信息安全软件开发实践

在智能网联汽车时代,车辆网络安全已成为产品开发不可或缺的一环。ISO/SAE 21434《道路车辆-网络安全工程》国际标准,为汽车全生命周期的网络安全活动提供了系统化的工程框架。其第10章“产品开发”专门聚焦于开发阶段的具体要求,而“网络与信息安全软件开发”则是其中的核心实践领域。本文将深入探讨在ISO/SAE 21434框架下,如何系统性地进行车载网络与信息安全软件的开发。

一、 概念与规划阶段:奠定安全开发基石

在车辆项目启动之初,网络安全活动便已同步展开。依据ISO/SAE 21434,此阶段的核心任务是:

- 识别网络安全目标:基于威胁分析与风险评估(TARA)的输出,明确软件所需实现的网络安全属性,如机密性、完整性、可用性、真实性等。

- 定义网络安全需求:将抽象的网络安全目标转化为具体、可测试的软件需求。例如,“防止未经授权的ECU刷写”可转化为“Bootloader必须实现基于密码学签名的固件验证机制”。

- 制定网络安全开发流程:确立适用于汽车软件的、融合了网络安全考量的开发流程。这通常意味着将ISO 21434的要求与成熟的汽车软件开发标准(如ASPICE)及安全编码标准(如MISRA C, CERT C)相结合。

二、 设计与实现阶段:构建内生安全能力

这是网络安全属性“内建于”软件的关键阶段。

1. 安全架构设计:

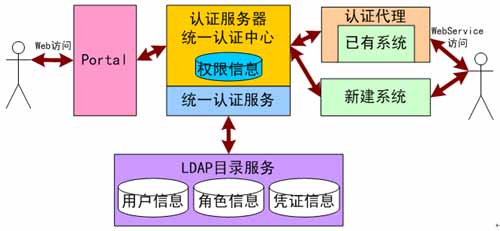

- 分层防御:遵循“纵深防御”原则,不依赖单一安全机制。例如,在车外通信(T-Box)与车内网络(CAN/Ethernet)之间部署防火墙或网关进行隔离与过滤。

- 最小权限原则:为每个软件模块或进程分配完成其功能所需的最小系统权限,限制潜在攻击面。

- 安全分区与隔离:利用硬件特性(如MPU, TrustZone)或虚拟化技术,将安全关键软件(如密钥管理)与非安全功能隔离运行。

- 安全通信:为车内及车云通信设计标准化的安全协议栈,如基于TLS 1.3的车云通信、基于SecOC(AUTOSAR安全车载通信)或MACsec的域内/域间通信。

2. 安全编码与实现:

- 遵循安全编码规范:强制执行MISRA C/C++、CERT C/C++等指南,避免缓冲区溢出、整数溢出、格式化字符串等常见漏洞。

- 安全库的使用:优先使用经过严格审查和认证的密码学库(如符合FIPS 140-2/3标准)和安全函数库,而非自行实现。

- 安全内存管理:确保敏感数据(如密钥、个人身份信息)在使用后能被安全擦除,并存储在受保护的内存区域。

- 防御性编程:对所有外部输入(包括来自其他ECU或云端的消息)进行严格的验证、净化和边界检查。

三、 验证与确认阶段:确保需求达成与漏洞消减

此阶段旨在通过系统化的测试和评估,验证软件是否满足既定的网络安全需求,并识别未知漏洞。

1. 网络安全测试:

- 静态应用安全测试(SAST):在不运行代码的情况下,通过分析源代码或二进制文件来发现潜在漏洞和合规性问题。

- 动态应用安全测试(DAST)与模糊测试(Fuzzing):在模拟或真实环境中运行软件,向其接口(如API、通信总线消息)注入大量畸形、随机或基于语法的输入,以触发异常行为或崩溃,从而发现运行时漏洞。

- 渗透测试:模拟恶意攻击者的视角和方法,对集成后的系统进行主动攻击测试,以评估整体安全防护的有效性。

- 密码学实现验证:测试密码算法的正确性、密钥管理的安全性和随机数生成的质量。

2. 网络安全评估:

- 对测试结果进行分析,确认所有识别的网络安全漏洞均已被记录、评估风险等级,并制定修复或缓解计划。

- 生成网络安全评估报告,作为软件发布和产品集成决策的重要依据。

四、 生产与运行后阶段:持续的安全维护

ISO 21434强调网络安全是全生命周期活动。软件发布后,开发工作并未结束。

- 漏洞管理:建立监控、接收、分析、评估和响应外部(如CERT、供应商)及内部发现的网络安全漏洞的流程。

- 安全更新机制:设计和实现安全、可靠、防回滚的空中下载(OTA)软件更新机制,确保漏洞补丁能够及时、可控地部署到车辆上。

- 事件响应支持:为运行阶段的网络安全事件提供必要的技术分析、取证和修复支持。

结论

在ISO/SAE 21434的指导下,道路车辆的网络与信息安全软件开发已从“附加功能”转变为“内生属性”。它要求汽车制造商及软件供应商必须将网络安全思维系统地融入从概念到退役的每一个开发环节,通过标准化的流程、严谨的设计与实现、充分的验证以及持续的后维护,共同构筑智能网联汽车可信赖的“数字免疫系统”。这不仅关乎产品合规,更是对用户安全、隐私和公共安全的核心承诺。

如若转载,请注明出处:http://www.metaaxix.com/product/71.html

更新时间:2026-04-16 15:49:18